Al alojar páginas falsas en estos servicios, que cuentan con la confianza de los usuarios, los ciberdelincuentes dificultan las tareas de detección.

Al alojar páginas falsas en estos servicios, que cuentan con la confianza de los usuarios, los ciberdelincuentes dificultan las tareas de detección.

Esta nueva vulnerabilidad podría llegar a afectar a más de 1.500 millones de usuarios en 180 países, se suma a los ciberataques que la aplicación ha recibido en los últimos meses.

Según Check Point, un 37 % de las organizaciones mundiales estuvo en el punto de mira de esta amenaza del minado de criptomonedas.

El fallo, ya solventado, tenía que ver con el proceso para el inicio de sesión y la posibilidad de redireccionar subdominios.

Check Point anima a las empresas a que inviertan en medidas de prevención, separen los datos laborales de los personales y definan jerarquías de riesgo, entre otras medidas.

Revisar el apartado legal de las tiendas o utilizar métodos alternativos de pago son medidas de precaución que todo internauta debería tomar.

Check Point cree que el año que viene veremos 'malware' capaz de combinar "troyanos bancarios, ladrones de claves y ransomware con numerosas aplicaciones".

Los ciberdelincuentes están empleando métodos de ataque como robos de billeteras o estafas de oferta inicial de monedas.

Check Point, que advierte sobre posibles ataques por vulnerabilidades en los protocolos de comunicación, anima a las empresas a actualizar sus máquinas de fax y a separarlas de otros dispositivos.

Check Point advierte de que, "simplemente entrando en la aplicación", un usuario invitado "podrá acceder a toda la información del administrador sin necesidad de hacer login".

Check Point advierte de que, en general, las infraestructuras de seguridad de las empresas se encuentran anticuadas.

Un estudio revela que, de la gran oferta de estas apps que se encuentran en Google Play, solo 28 son capaces de proteger con eficacia un smartphone.

Smartphones y tabletas pueden ser infectados por desarrolladores de software malicioso que van más allá de los cibercriminales "comunes" que trabajan con "malware ordinario".

Coinhive, que está diseñado para la minería de la divisa Monero, afectó a un 23 % de las organizaciones durante el mes de enero.

Centrar los esfuerzos en prevenir los ataques antes de que ocurran protegerá los puntos más débiles de la organización.

Las mayores preocupaciones de los expertos en TI de las compañías están relacionadas con la protección de los entornos cloud y los dispositivos móviles.

Se ha detectado un ataque de una variante de Zeus que se ha iniciado en Italia y extendido por Alemania, España y Holanda, afectando a más de 30.000 cuentas de bancos europeos.

Fraude financiero, intentos de interrumpir las operaciones y el robo de datos a clientes son las principales motivaciones que hay tras los ciberataques, según una encuesta de Check Point.

Check Point Software ha anunciado ThreatCloud, una red que reúne información sobre los ataques y amenazas contra la seguridad para una mejor lucha contra el cibercrimen.

Los smartphones se han convertido en el objeto más codiciado y los hackers los ven como una nueva fuente de información con la que hacer dinero.

Uno de cada cuatro ordenadores conectados a Internet podría formar parte de una red de ordenadores "zombie".

Check Point integrará el software de gestión de riesgos y cumplimiento de Dynasec en sus firewalls, IPs y otros productos de seguridad para proporcionar gestión de cumplimento extremo a extremo.

El fabricante lanza una nueva gama de appliances que triplica el rendimiento y prepara una solución para hacer frente a las botnets.

Pérdida de datos, administración de usuarios y pérdida o robo de dispositivos son algunas de las preocupaciones actuales de los directores de TI.

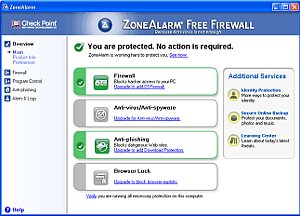

ZoneAlarm Free Firewall impide que los piratas informáticos se infiltren en el equipo al tiempo que lo oculta al tráfico de red no solicitado.

Diseñado para los que almacenan datos sensibles en portátiles, este programa de cifrado elimina la preocupación cuando la información se pierde.